|

Setelah pada artikel sebelomnya yaitu analisis dan Identifikasi serangan pada website anda ( Session Dummies 1 ) saya menjelaskan cara konfigurasi Crawl Track, sekarang saya akan mencoba mejabarkan bagaimana mengidentifikasi adanya serangan di website kita.

1. Masuk ke Crawl Track dan login .

2. pada halaman utama , silahkan mencari Hacking attempts dan Klik untuk melihat History nya

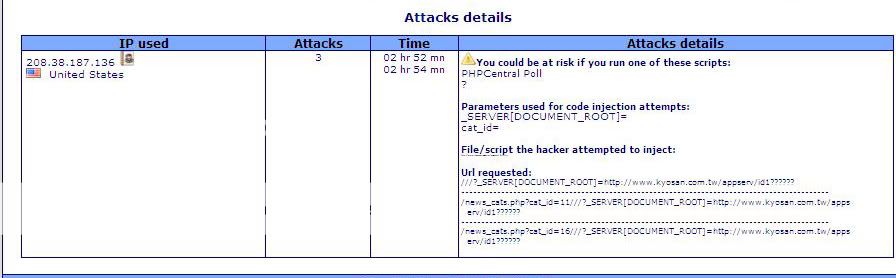

Pada History, terdapat keterangan seperti berikut

- IP Used -------------> adalah IP Attacker yang di log

- Attack ---------------> Jumlah serangan yang dilakukan oleh Attacker

- Attack Details -------> Script yang coba Di Inject beserta Parameter code injection yang digunakan oleh Attacker

Example : http://log.dark-n...mp;site=1#

berdasarkan history yang di log oleh Crawl Track, Telah di indikasikan adanya serangan terhadap situs yang gw kelola, serangan yang terdeteksi dan yang digunakan oleh Attacker dari ip 208.38.187.136 (USA) , dengan melakukan remote file melalui PHPCentral Poll dimana file yg mau di inject an berasal dari alamat http://www.kyosan.../id1??????.

Berdasarkan log tersebut kita bisa mengantisipasi, dan mencoba mempatching celah yang ada di website gw.

Mudah-mudahan artikel ini berguna bagi yang ingin mengelola site sehingga bisa meminimalkan serangan dari pihak luar...

And LAst Word.....Keep Explore Your Brain Dude

God Bless You

Regard

Aurel 666

(Http://Dark-note.com)

Posted by Aurel, for discussion click here

|